環境を問わず、

安全な処理を可能に。

秘密計算技術を駆使して暗号化したデータを一切復元することなく計算処理を実行。

クラウドや社内サーバー、環境を問わず安全なデータの受け渡しと加工・分析が可能に。これまで難しかった機密データの積極的な利活用を推進します。

あなたの悩みを解決する

QueryAhead®を

QueryAhead®を

動画でチェック!

コンテンツ一覧

秘密計算技術とは?

大切なデータをサーバーに送信する場合、そのデータは通常暗号化されます。TLSやHTTPSは通信を暗号化するための技術です。そうしてサーバーに送られたデータも暗号化されて保管されることでしょう。

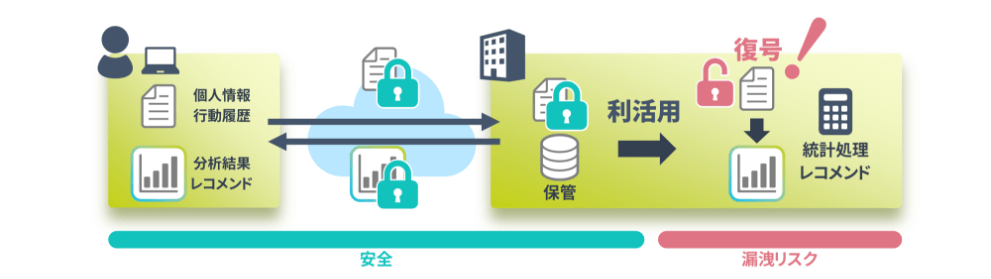

しかしこれで安全と言えるでしょうか?

もちろん、暗号化した状態でデータの中身を見ることはできません。したがって、そのデータを分析・加工するために利用する際には、暗号化されたデータを元のデータに復号する必要があります。データを復号するということは、そこに大切なデータそのものが、誰でも読める状態(平文と言います)で置いてあるということです。この状態が情報漏えいや改ざんのリスクの対象となっていました。

秘密計算技術は暗号化したデータを復号せずに計算することを可能にする技術です。これにより、データの通信から保管はもとより、利活用まで一貫して安全な環境を実現することが可能になります。

また秘密計算技術は世界中の暗号理論分野において長年研究されてきた技術であり、その安全性は学術界で広く評価されています。当社の秘密計算技術は国内のトップ研究機関である国立研究開発法人産業技術総合研究所による理論設計を元に開発されています。

Nuttapong Attrapadung, Goichiro Hanaoaka, Takahiro Matsuda, Hiraku Morita, Kazuma Ohara, Jacob C. N. Schuldt, Tadanori Teruya, and Kazunari Tozawa. 2021. Oblivious Linear Group Actions and Applications. In Proceedings of the 2021 ACM SIGSAC Conference on Computer and Communications Security (CCS ’21). Association for Computing Machinery, New York, NY, USA, 630–650. https://doi.org/10.1145/3460120.3484584

石田 祐介、大原 一真、松田 隆宏、アッタラパドゥン ナッタポン、花岡 悟一郎、秘密計算における乱数生成サーバーの設計と実装、SCIS 2021

石田 祐介、國井 淳、桶谷 純一、大畑 幸矢、松田 隆宏、アッタラパドゥン ナッタポン、花岡 悟一郎、Query Ahead: 平易な記述が可能な秘匿DB クエリーシステムの設計と実装、SCIS 2020

石田 祐介,桶谷 純一,國井 淳,大畑 幸矢,花岡 悟一郎、スケーラブルな二者間秘密計算のサーバー構成と効率的な通信方法の実装、CSS 2019

現状

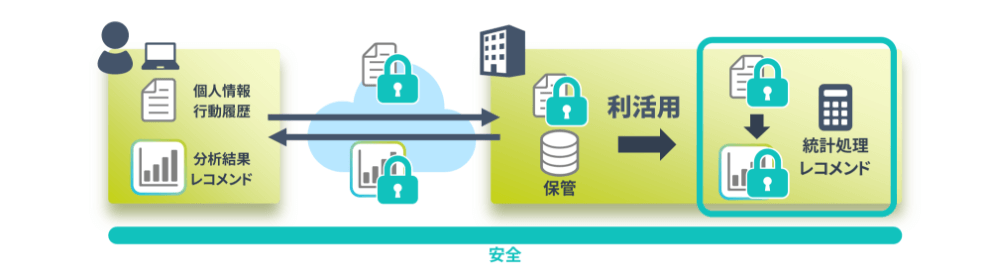

秘密計算を使うと…

加工・分析できるので、

一貫してデータの安全を

確保できます。

簡単にわかる秘密計算

使いどころは?

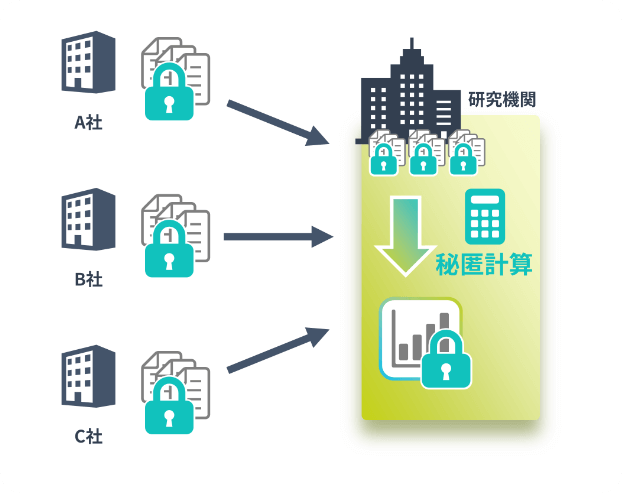

複数組織のデータを活用したい

活用したい

そこで、秘密計算技術が活用できます。

秘密計算技術を使えば、個々の企業の機密データの中身は隠したまま、データの加工・分析が可能になります。それにより、各企業はデータを提供できるようになり、その結果、業界全体の利益に繋がるアウトプットを得ることが可能となります。

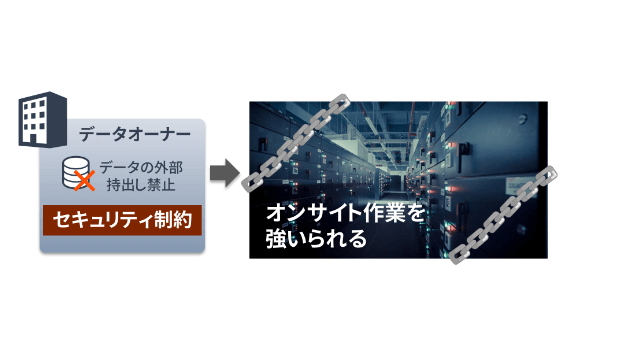

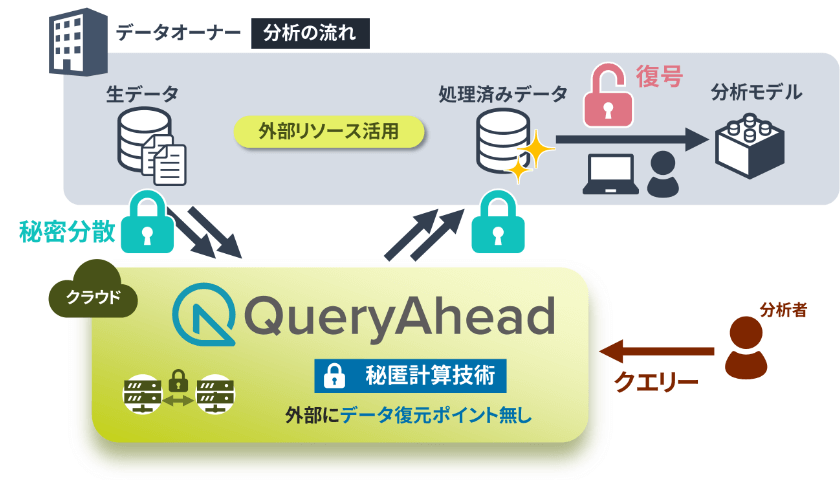

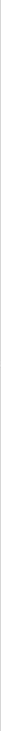

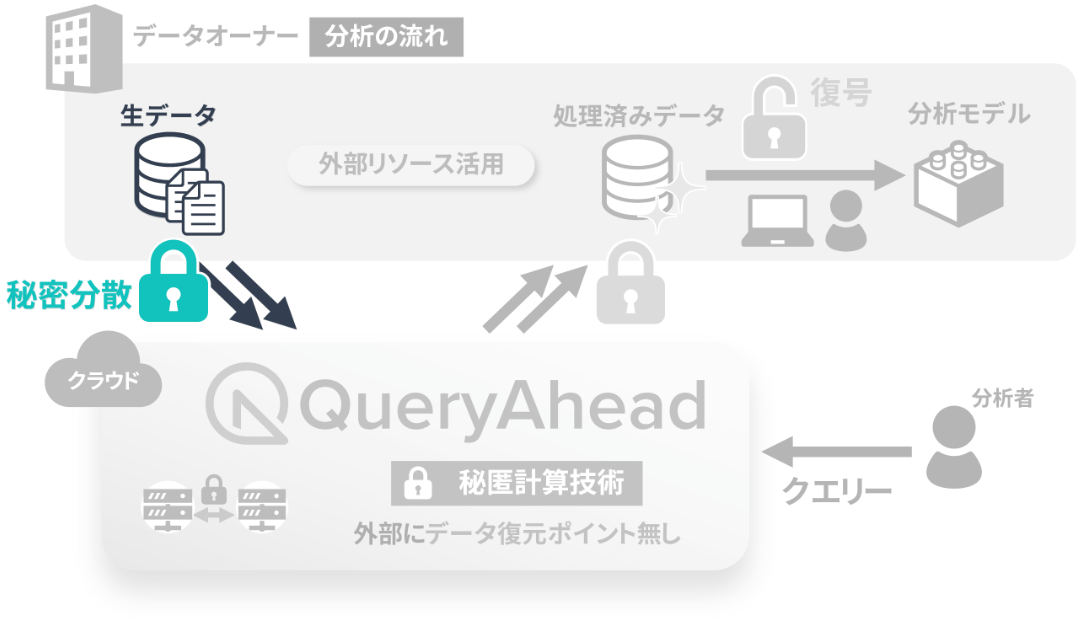

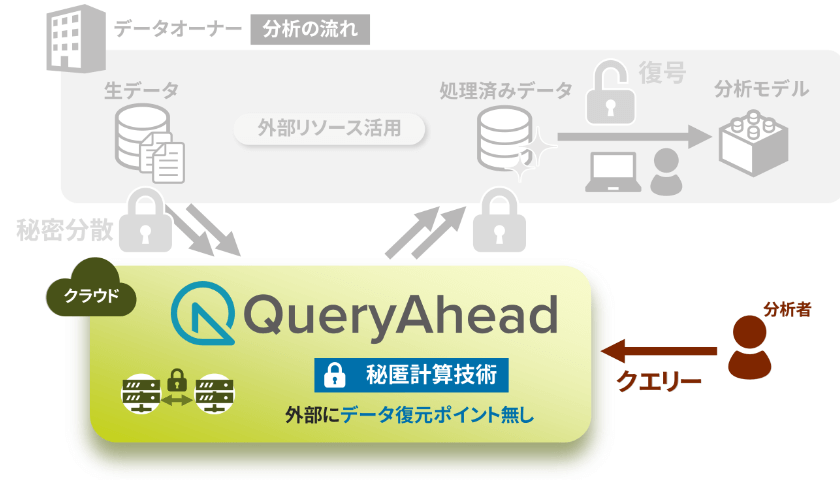

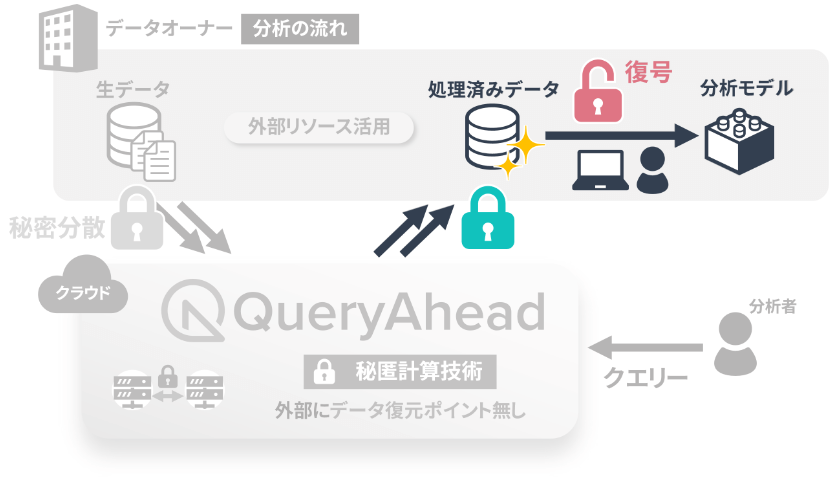

自社のデータ分析をアウトソースしたい

アウトソースしたい

この課題の解決に秘密計算技術が使えます。

秘密計算技術を活用すれば、外部のクラウド上にデータを配置したとしても、一切復号せずにデータの加工・分析ができます。その結果、外部でのデータ復元ポイントを排除することで、安全なデータの持ち出しとその利活用が可能となり、分析作業の効率化が期待できます。

QueryAhead®とは?

1

PythonとSQLでクエリー可能

クエリー可能

2

クラウドでもオンプレでも構築可能

構築可能

3

暗号の専門知識は不要

機能一覧

- 四則演算

- +、-、×、÷

- フィルタリング

- 条件による抽出

- ソート

- テーブルデータの並べ替え

- テーブル結合

- 複数テーブルを条件に従って結合

- 集約

- 同じカテゴリをグループ化して集計

- 基本統計演算

- 最小、最大、平均、個数など

- 線形回帰

- 線形回帰による学習と推論

- アクセス制御

- ユーザーやテーブルごとに復号・クエリー等の権限を細かく制御

- その他

- 文字列操作、内積演算など

フロー

QueryAhead®利用時のフローは、データの格納、クエリー、結果の取得、という3ステップが基本です。

データの持ち主であるデータオーナーがデータ分析を他社にアウトソースするという状況を例に、各ステップを見ていきましょう。

データの格納

データはCSVファイルやPythonのPandasやNumpyを経由して投入することができます。

クエリー

クエリーはPythonやSQLを使用し、通常のデータ処理プログラムのように記述することができます。発行されたクエリーはQueryAhead®上で秘密計算プログラムに変換され、投入済みの暗号化データを用いて秘密計算処理を実行します。

クエリー結果も暗号化された状態でQueryAhead®上に格納されます。

アクセス権も柔軟に設定できるので、外部の分析者が復号(参照)可能なデータの範囲(テーブル名やカラム名など)、実行できる操作をきめ細やかに設定可能です。

結果の取得

今回の例ではデータオーナーがQueryAhead®サーバーから暗号化されているクエリー結果を取得し、それを復号して利用します。

オンラインセミナー

オンラインセミナー 資料請求

資料請求